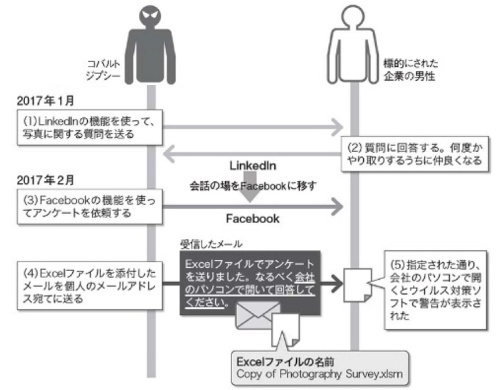

このときの攻撃の流れは次の通りだ。

まず彼女はLinkedInのやりとりを1カ月ほど続けてこの男性と親しくなり、信頼関係を得る。その後Facebookやメールにコミュニケーションの場を移し、マクロウイルスを仕込んだExcelファイルを男性に送る。そして彼女は男性に対して、会社のパソコンでファイルを開くよう勧める。男性は言われるがまま、会社のパソコンでファイルを開こうとしたところウイルス対策ソフトが警告を出してため、だまされていることに気づいた。もしウイルス対策ソフトの警告が出なかったら侵入を許し、男性の企業は機密情報を窃取されたり、システムを破壊されたりしていたかもしれない。

一般に異性などの恋愛対象者をおとりに使ってワナにかける活動を「ハニートラップ」と呼ぶ。スパイ映画に出てくるような話だが、これが現実なのだ。

SNSを利用した標的型攻撃の事例は国内にもある。暗号資産(仮想通貨)交換業者から500億円相当を超える仮想通貨「NEM」が流出した事件でSNSが悪用された。情報処理推進機構(IPA)が発行する「情報セキュリティ白書2019」によれば、「事件の半年余り前からSNSなどを通じて同社のシステム管理権限を持つ技術者らを特定し、(中略)交流を重ねていった」「信用を得た攻撃者は、URLリンク付きの標的型攻撃メールを技術者らに送信し、技術者らはこれを疑うことなくクリックし、ウイルスに感染してしまった」とある。交流を重ねて信頼関係ができていれば、届いたメールを標的型攻撃メールでないかと疑うのは難しいだろう。

仕事に疲れてくるとつい冷静さを欠いたり、心に隙ができたりするもの。特に新型コロナウイルスの影響で人との接触が少なくなり、さみしいと感じやすくなっているだろう。そんなときにSNSで甘い誘いがあるとつい乗ってしまいそうだが、被害に遭いたくなければ全部ウソだと思って無視するしかない。